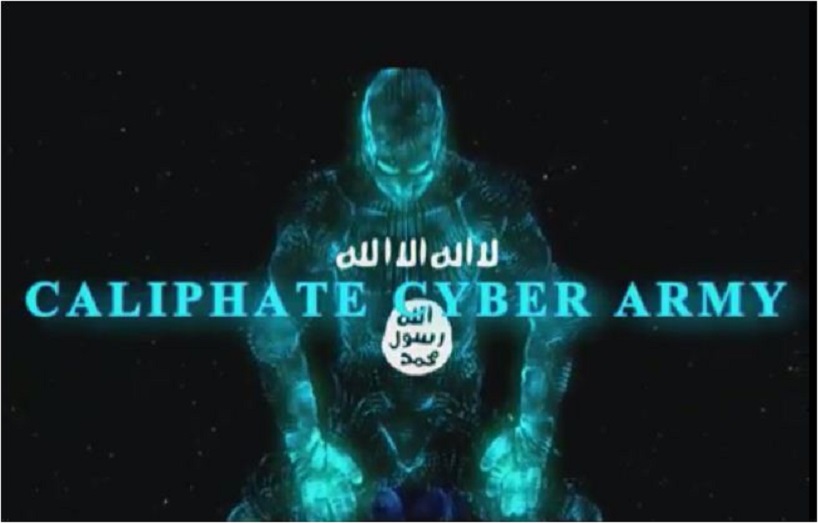

In materia di terrorismo islamista l’arma cybernetica si è rivelata in più casi lo strumento di propaganda più potente in assoluto, consentendo ai vari gruppi impegnati nella semina del terrore indiscriminato a creare nuovi bacini di utenza e a rinfoltire i ranghi delle schiere dei miliziani falcidiate dall’offensiva delle forze della coalizione nel teatro bellico mediorientale.

La minaccia jihadista è rappresentata da un movimento transnazionale che, come tale, risulta arduo da affrontare sia per le forze di intelligence dedicate al fenomeno schierate sul terreno, ovvero, la cosiddetta humint, ma, soprattutto, nel cyber spazio che offre ai militanti islamisti illimitate possibilità di diffondere il loro credo e le realtà distorte ad esso associate a scopo di indottrinamento e, non ultimo, per seminare il panico tra la popolazione.

E la fantasia non è certo mancata in relazione al settore delle comunicazione tra i jihadisti. Si è passati dalle chat room di siti a sfondo erotico a quelle riservate ai giochi di ruolo o, addirittura, alle stanze dedicate agli appassionati di scommesse e card games fino a giungere a servirsi di Telegram, la piattaforma in assoluto più utilizzata per le comunicazioni tra i sostenitori di al Baghdadi.

Ma sono i social media a rivestire il ruolo principale per la divulgazione di informazioni e disposizioni destinate ai militanti jihadisti essendo diventati d’uso comune ed immediato e consentendo di comunicare in tempo reale in qualsiasi località del globo.

Un esempio lampante è rappresentato dal lancio, nel 2014, in concomitanza dell’attacco del Daesh in Iraq, sulla piattaforma Twitter dell’hashtag #alleyesonisis che provoco’ il panico tra le fila dei militari irakeni e la diserzione di molti di loro transitati nelle schiere dell’Isis. L’hashtag della campagna mediatica dello Stato islamico presentava scene di decapitazioni di militari, attacchi suicidi e torture condite da sollecitazioni rivolte ai soldati di abbandonare le postazioni e passare dalla parte dei “veri credenti”.

Nella strategia della comunicazione del periodo di ascesa dell’Isis, trovava posto anche un’applicazione denominata Fajr al-Basha’ir, l’“Alba delle buone notizie”, in grado di postare in tempo reale su Twitter tutte le notizie provenienti dal Califfato ed allo stesso modo le pubblicazioni edite dalla sezione dedicata del network terrorista. Tramite un particolare algoritmo, infatti, queste vengono ritwittate dagli utenti che scaricavano l’applicazione, permettendo così, una rapida diffusione dei messaggi.

Un altro account Twitter, en_alhayat, era dedicato alla propagazione del medesimo materiale diffuso da Fajr al-basha’ir, ma in lingue differenti dall’arabo, così da poter raggiungere un’ulteriore e cospicua quantità di utenti. La diffusione dei comunicati audio e video avveniva tramite al-I’itisam e Ajnad, due media foundation incaricate della traduzione multilingue dei materiali dello Stato islamico.

Ma negli ultimi due anni la capacità dell’Isis di sfruttare i social media è stata sensibilmente compromessa dalle misure adottate dalle autorità internazionali che, sebbene intervenendo in modo non coeso, ne hanno, comunque, ridotto la portata di oltre l’80%. La pubblicazione periodica sui siti di propaganda e sui social media di comunicati, riviste e messaggi audio e video, infatti, è quasi interamente cessata e molte riviste mensili non vengono pubblicate da oltre un anno.

Questo sintomo di arretramento nell’utilizzo del mezzo cybernetico non può certo essere assunto come un segnale dello smantellamento dell’apparato terroristico dell’Isis o di al Qaeda. E’ probabile che in questo dato momento storico i network del terrore abbiano preferito optare per un ritorno al passato con l’utilizzo di mezzi di comunicazione meno sofisticati ma certamente più sicuri, dal semplice passaparola, ai messaggi criptati, all’utilizzo di scambi epistolari cartacei.

Il continuo evolversi dello strumento informatico non sfuggirà di certo ai sostenitori della jihad e la complessità del cyberspazio deve rappresentare l’ oggetto di un adeguata e continua azione di monitoraggio per evitare che i terroristi riescano nuovamente a mobilitarsi e a lanciare attacchi ancor più sofisticati e catastrofici nel prossimo futuro.